Sicherheit

Informationssicherheit und Schutzziele

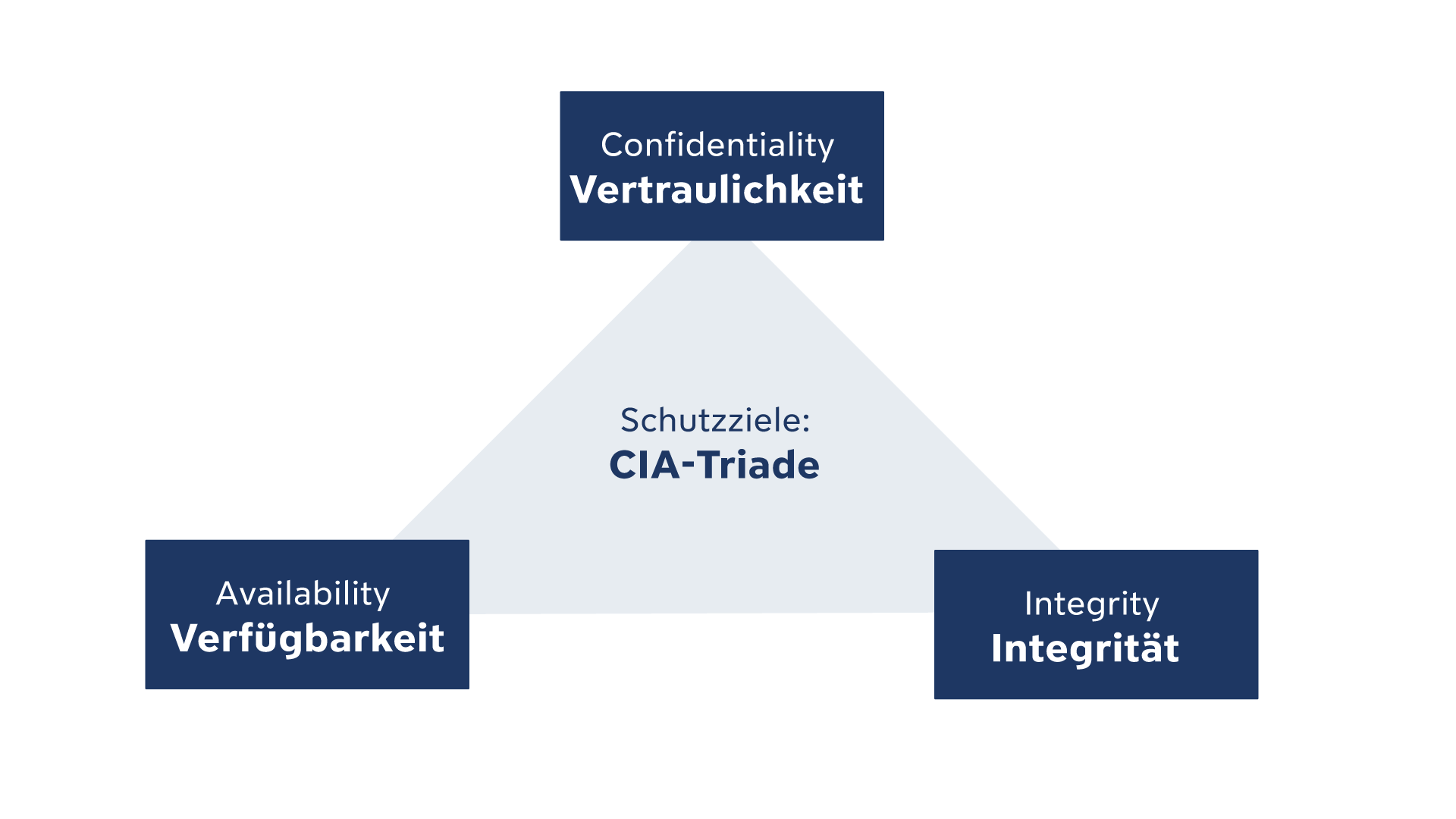

Informationssicherheit bezeichnet den Schutz von Informationen – egal ob digital, physisch oder in Papierform – vor unbefugtem Zugriff, Verlust und Manipulation. Ziel ist es, Risiken wie Datenmissbrauch, Wirtschaftsschäden oder Imageschäden für die Universität zu minimieren. Dabei geht es nicht nur um technische Systeme, sondern auch um organisatorische Maßnahmen wie Richtlinien, Prozesse und Schulungen, die das sichere Handling von Informationen gewährleisten.

Kurzes Video über die CIA-Schutzziele auf Grundlage der ISO 27001:

zum VideoOrganisation

Die FAU baut ihre Informationssicherheit weiter aus und hat dazu die Funktion des Chief Information Security Officer (CISO) eingerichtet sowie ein Security Operations Center (SOC) . Das Rechenzentrum verantwortet die Konzeption und Umsetzung der technischen und organisatorischen Sicherheitsmaßnahmen für die zentralen IT-Systeme. Die Einführung von CISO und SOC folgt internationalen Empfehlungen wie ISO/IEC 27001 und dem BSI IT-Grundschutz und dient dazu, die bestehenden Strukturen durch unabhängige Überwachung und zusätzliche Kompetenzen zu stärken.

Zudem ist Informationssicherheit nicht nur eine Aufgabe des CISO, des Rechenzentrums oder anderer Einheiten, sondern jedes einzelne FAU-Mitglied kann und sollte mitwirken. Denn der Schutz von Informationen hängt maßgeblich vom verantwortungsvollen Verhalten aller Nutzerinnen und Nutzer ab.

Chief Information Security Officer (CISO)

An der FAU gibt es, mit der Sonderbeauftragung des Chief Information Security Officers (kurz CISO), einen zentralen Ansprechpartner für alle Aspekte rund um das Thema Informationssicherheit. Professor Dr.-Ing. Michael Tielemann ist seit Februar 2022 für die Gewährleistung und kontinuierliche Verbesserung der Informationssicherheit an der FAU verantwortlich. Seine Hauptaufgaben bestehen im Schutz vor Bedrohungen, der Schadensvermeidung und der Risikominimierung. In seiner Rolle berät er die Universitätsleitung und nimmt im Bereich der Informationssicherheit Befugnisse im Auftrag der Universitätsleitung wahr.

Die CISO-Sprechstunde findet jeden Mittwoch um 10 Uhr statt. Fragen sind nicht nur erlaubt, sondern erwünscht.

-

06Mai

-

03Juni

-

01Juli

Hier finden Sie die Folien vergangener Sprechstunden als Download:

E-Mail-Signatur:

Die E-Mail-Signatur ist essenziell für die sichere Authentifizierung des Absenders. Sie gewährleistet Authentizität und Integrität von Nachrichten, indem sie z.B. Phishing-Mails leicht erkennen lässt. Dies reduziert das Risiko von Datenschutzverletzungen erheblich und ist entscheidend für die Informationssicherheit. Daher ist die Verwendung eines E-Mail-Zertifikats eine dringede Empfehlung des CISO für alle FAU-Mitglieder.

Weitere Informationen:

Schritt-für-Schritt-Anleitung zur Nutzung von OpenPGP und S/MIME

Videoanleitung zu S/MIME vom CIO-Office (intern)

Misstrauisch sein und nachfragen

Informationen zur Verwendung innerhalb der ZUV (intern)

Security Operations Center (SOC)

Das Security Operations Center (kurz SOC) dient der Verbesserung der Informationssicherheitsmaßnahmen der Universität, indem es alle relevanten Technologien und Operationen zur Prävention, Erkennung, Reaktion und Abwehr von Bedrohungen zentral koordiniert. Das SOC befindet sich aktuell im Aufbau und arbeitet eng mit dem Team des Rechenzentrums zusammen, um gemeinsam die Sicherheit der IT-Infrastruktur der FAU kontinuierlich weiterzuentwickeln.

Kontakt: soc@fau.de

Die derzeitigen Arbeitsbereiche des SOC gliedern sich wie folgt:

Das Awareness-Management umfasst die Entwicklung von Maßnahmen, um das Bewusstsein für Informationssicherheit zu steigern. Diese Maßnahmen sollen so aufbereitet werden, dass sie für alle Mitglieder der Universität, also für Mitarbeitende und Studierende, verständlich und ansprechend sind. FAU-Mitglieder sollen sensibilisiert werden, um Gefährdungen zu erkennen und zu wissen, wie sie sich in sicherheitskritischen Situationen zu verhalten haben sowie welche Verantwortung sie in Bezug auf die Informationssicherheit tragen. Denn „informierte Menschen sind die beste Firewall“.

Das IS-Risikomanagement des SOC verfolgt das Ziel, schützenswerte Assets systematisch zu identifizieren, potenzielle Risiken zu erfassen und zu bewerten sowie bestehende Sicherheitsmaßnahmen kontinuierlich zu analysieren und bei Bedarf zu optimieren. Das SOC orientiert sich dabei am Vorgehen nach den Standards des Bundesamts für Sicherheit in der Informationstechnik (BSI) und arbeitet eng mit der im Kanzlerbüro/Organisationsentwicklung angesiedelten Stelle für Interne Kontrollsysteme sowie operatives und strategisches Risikomanagement zusammen. Gemeinsam wird so ein ganzheitlicher und kontinuierlicher Risikomanagementprozess an der FAU etabliert.

Eingesetztes Tool: GRC-Tool

Das Schwachstellen-Management konzentriert sich auf die Prävention von Cyberangriffen, indem es entscheidend zur Reduktion der Angriffsfläche der IT-Systeme beiträgt. Während die FAU-Infrastruktur durch die große Anzahl kritischer Schwachstellen im Bereich der Internet-Systeme zu Beginn des Jahres 2023 mit einem erhöhten Gefährdungspotenzial konfrontiert war, führte die Etablierung des Schwachstellen-Managements im Verlauf der vergangenen beiden Jahre zu einer fast vollständigen Behebung der als kritisch identifizierten Einfallstore. In diesem Sinne trägt das Schwachstellen-Management nicht nur Sorge dafür, alle öffentlich zugreifbaren Systeme permanent auf Schwachstellen zu scannen, sondern auch für eine zeitnahe und kontrollierte Behebung dieser nach Kritikalität.

Eingesetzte Tools: Schwachstellenscanner, Darknet-Analyse

Das Incident- und Notfallmanagement der FAU verfolgt das Ziel, die Auswirkungen von Cyberangriffen auf die IT-Infrastruktur so gering wie möglich zu halten und betroffene Systeme sowie Prozesse schnellstmöglich wiederherzustellen. Sicherheitsvorfälle werden systematisch erfasst, analysiert und rasch eingegrenzt, um Schäden zu minimieren und präventive Maßnahmen weiterzuentwickeln.

Bei Bedarf erfolgt eine Eskalation des Vorfalls – von Incident über Major Incident bis hin zu IT-Krise. Die notwendigen Schritte werden geplant, vorbereitet und mit geeigneten Werkzeugen unterstützt, damit sie im Ernstfall zügig umgesetzt werden können. Durch regelmäßige Notfallübungen und vorbeugende Maßnahmen wird die Geschäftskontinuität bestmöglich abgesichert.

In der Einführung: SIEM/IDS